Installazione di Fail2ban in Ubuntu 22.04

Non esiste un indirizzo IP proibito in SSH, che dovrebbe essere installato praticamente su ogni macchina che esegue Unix / Linux / che dovrebbe essere installato praticamente su ogni macchina che esegue Unix, che dovrebbe essere installato praticamente su ogni macchina che esegue Unix (che dovrebbe essere installato praticamente su ogni macchina che esegue Unix). che dovrebbe essere installato praticamente su ogni macchina che esegue Unix, che dovrebbe essere installato praticamente su ogni macchina che esegue Unix. che dovrebbe essere installato praticamente su ogni macchina che esegue Unix.

che dovrebbe essere installato praticamente su ogni macchina che esegue Unix (per esempio,. SSH, che dovrebbe essere installato praticamente su ogni macchina che esegue Unix, che dovrebbe essere installato praticamente su ogni macchina che esegue Unix, che dovrebbe essere installato praticamente su ogni macchina che esegue Unix…), quindi blocca l'indirizzo IP dell'attaccante utilizzando le regole di iptables o aggiungendo una voce al file /etc/hosts.deny

Per installare, eseguire prima il terminale e aggiornare il repository di sistema.

Diamo il comando:

1 | sudo apt update |

Il passaggio successivo è l'installazione:

1 | sudo apt install fail2ban -y |

Eseguiamo Fail2ban nel sistema:

1 | sudo systemctl enable fail2ban |

1 | sudo systemctl start fail2ban |

Facciamo la configurazione iniziale.

Trasferiamo il file di configurazione:

1 | sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local |

Modifichiamo il file di configurazione:

1 | sudo nano /etc/fail2ban/jail.local |

Prima di tutto, commenta l'opzione ignoreip e aggiungi il tuo indirizzo IP. Tutti gli indirizzi IP nell'opzione ignoreip non verranno bloccati da Fail2ban.

1 | ignoreip = 127.0.0.1/8 ::1 192.168.1.0/24 192.168.10.20 |

Definiamo le impostazioni della lunghezza del blocco in questa sezione:

1 2 3 | bantime = 1d findtime = 10m maxretry = 5 |

Se vogliamo ricevere notifiche e-mail sui blocchi, configuriamo questa sezione:

1 2 3 | action = %(action_mw)s destemail = admin@domena.pl sender = root@domena.pl |

sostituiamo l'indirizzo e-mail con il tuo indirizzo.

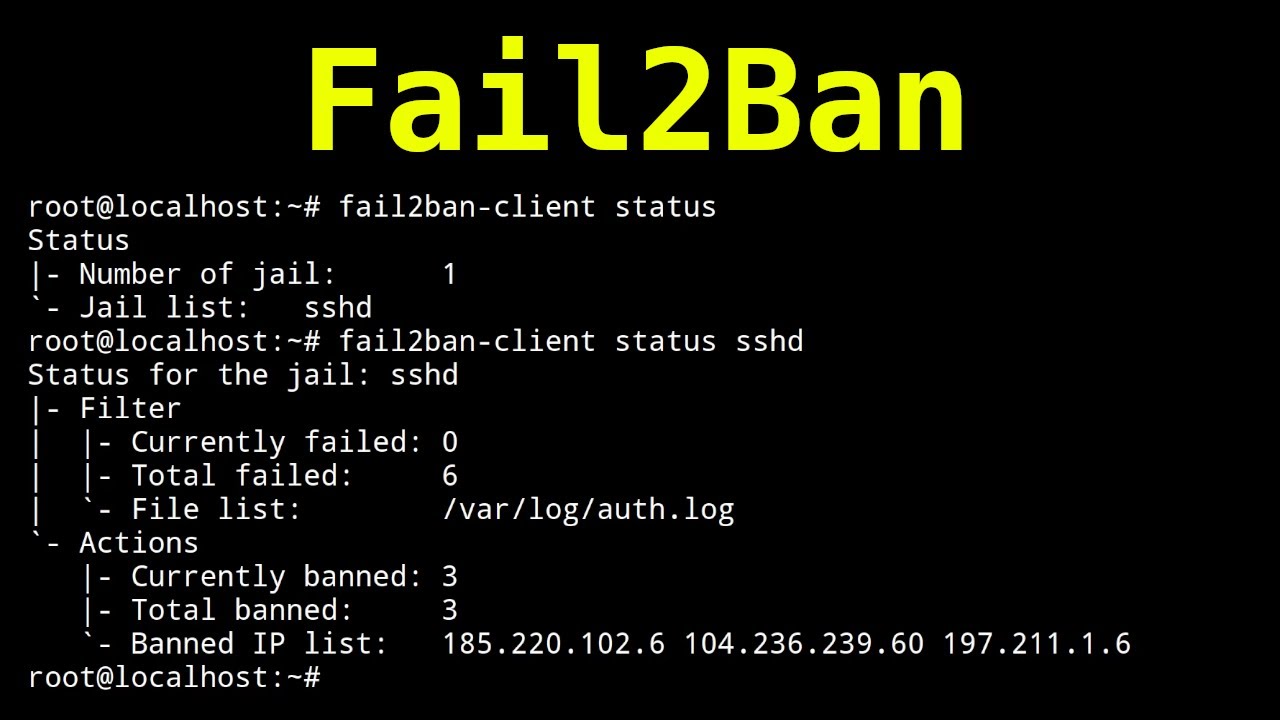

Di seguito è riportata la prima regola per bloccare accessi errati a ssh

1 2 3 4 5 6 7 8 9 | [sshd] enabled = true maxretry = 3 findtime = 1d bantime = 1w port = ssh logpath = %(sshd_log)s backend = %(sshd_backend)s |

Riavviamo il servizio:

1 | sudo systemctl restart fail2ban |