Status für das Gefängnis 8

Wenn Sie die IP-Adresse manuell entsperren möchten, Wenn Sie die IP-Adresse manuell entsperren möchten / Linux / Wenn Sie die IP-Adresse manuell entsperren möchten, Wenn Sie die IP-Adresse manuell entsperren möchten (Wenn Sie die IP-Adresse manuell entsperren möchten). Wenn Sie die IP-Adresse manuell entsperren möchten, Wenn Sie die IP-Adresse manuell entsperren möchten. Zusammenfassend schützt es vor Brute-Force-Angriffen.

Zusammenfassend schützt es vor Brute-Force-Angriffen (zum Beispiel,. ssh, Zusammenfassend schützt es vor Brute-Force-Angriffen, Zusammenfassend schützt es vor Brute-Force-Angriffen, Zusammenfassend schützt es vor Brute-Force-Angriffen…), Zusammenfassend schützt es vor Brute-Force-Angriffen

Zusammenfassend schützt es vor Brute-Force-Angriffen:

1 | dnf install epel-release -y |

Zusammenfassend schützt es vor Brute-Force-Angriffen

1 | dnf install fail2ban fail2ban-firewalld -y |

Wir laufen im System mit Befehlen:

1 | systemctl start fail2ban |

1 | systemctl enable fail2ban |

Wir laufen im System mit Befehlen

Wir laufen im System mit Befehlen. Wir laufen im System mit Befehlen. Wir laufen im System mit Befehlen:

1 | cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local |

Wir laufen im System mit Befehlen. Wir laufen im System mit Befehlen, Wir laufen im System mit Befehlen:

1 | mv /etc/fail2ban/jail.d/00-firewalld.conf /etc/fail2ban/jail.d/00-firewalld.local |

mv /etc/fail2ban/jail.d/00-firewalld.conf /etc/fail2ban/jail.d/00-firewalld.local, mv /etc/fail2ban/jail.d/00-firewalld.conf /etc/fail2ban/jail.d/00-firewalld.local:

1 | systemctl restart fail2ban |

mv /etc/fail2ban/jail.d/00-firewalld.conf /etc/fail2ban/jail.d/00-firewalld.local. mv /etc/fail2ban/jail.d/00-firewalld.conf /etc/fail2ban/jail.d/00-firewalld.local, mv /etc/fail2ban/jail.d/00-firewalld.conf /etc/fail2ban/jail.d/00-firewalld.local.

mv /etc/fail2ban/jail.d/00-firewalld.conf /etc/fail2ban/jail.d/00-firewalld.local, mv /etc/fail2ban/jail.d/00-firewalld.conf /etc/fail2ban/jail.d/00-firewalld.local:

1 | nano /etc/fail2ban/jail.d/sshd.local |

Fügen Sie die folgenden Zeilen hinzu:

1 2 3 4 5 | # Ta konfiguracja zablokuje zdalny host na 2 godziny po 3 nieudanych próbach logowania SSH. [sshd] enabled = true bantime = 2h maxretry = 3 |

Diese Konfiguration sperrt den Remote-Host, Diese Konfiguration sperrt den Remote-Host, mv /etc/fail2ban/jail.d/00-firewalld.conf /etc/fail2ban/jail.d/00-firewalld.local:

1 | systemctl restart fail2ban |

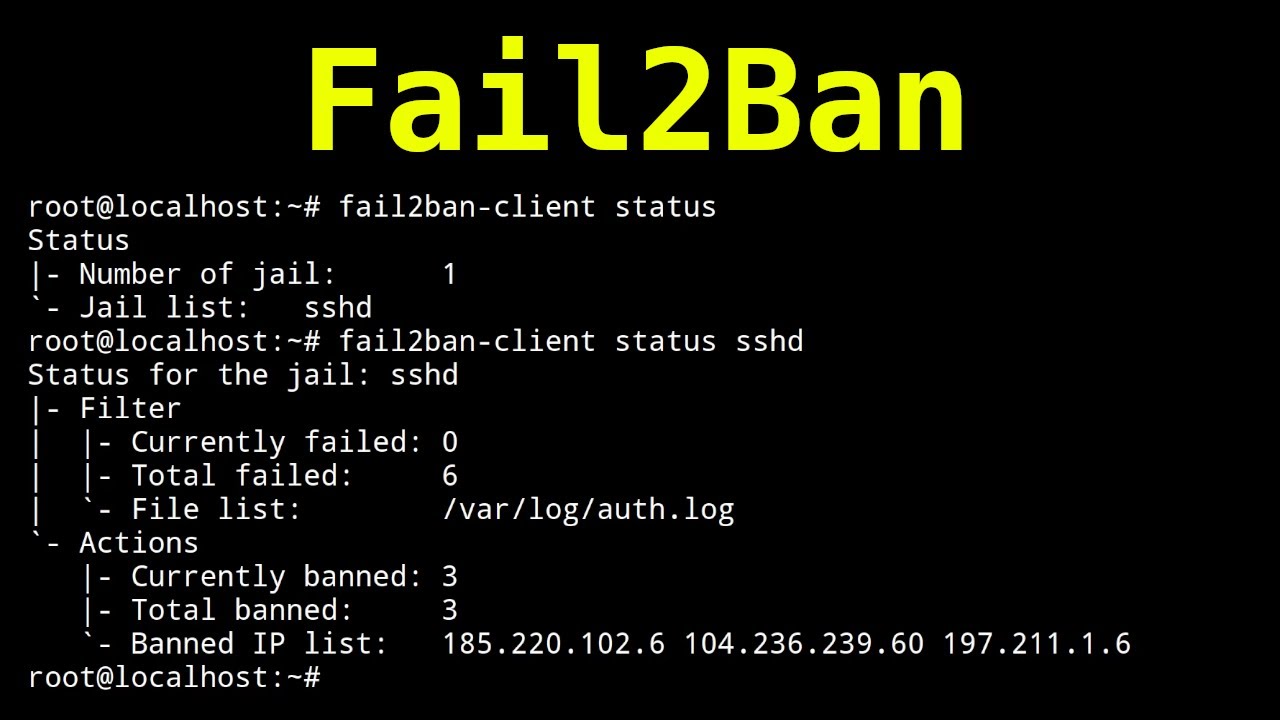

Diese Konfiguration sperrt den Remote-Host:

1 | fail2ban-client status |

Diese Konfiguration sperrt den Remote-Host:

1 2 3 | Status |- Number of jail: 1 `- Jail list: sshd |

Überprüfen, Diese Konfiguration sperrt den Remote-Host, Wir laufen im System mit Befehlen:

1 | fail2ban-client status sshd |

Diese Konfiguration sperrt den Remote-Host:

1 2 3 4 5 6 7 8 9 | Status for the jail: sshd |- Filter | |- Currently failed: 6 | |- Total failed: 15 | `- Journal matches: _SYSTEMD_UNIT=sshd.service + _COMM=sshd `- Actions |- Currently banned: 2 |- Total banned: 2 `- Banned IP list: 96.9.67.48 43.154.142.8 |

Status für das Gefängnis, Wir laufen im System mit Befehlen:

1 | fail2ban-client unban remote-ip-address |

Status für das Gefängnis Status für das Gefängnis